2. Назначение и условия применения

2.1. Назначение

ПОДД СМЭВ состоит из следующих компонентов:

Ядро ПОДД СМЭВ – центральный компонент ПОДД СМЭВ, размещенный в ИЭП;

Агент ПОДД СМЭВ – компонент ПОДД СМЭВ, устанавливаемый в контуре участника взаимодействия.

Агент ПОДД СМЭВ представляет собой типовое программное обеспечение, устанавливаемое на стороне УВ и обеспечивающее сопряжение Витрин, хранилищ реплик, ИС УВ с ПОДД.

Данный документ содержит состав и содержание дистрибутивного пакета, порядок установки и описание настроек Агента ПОДД СМЭВ.

2.2. Требования к рабочему меcту пользователя Агента ПОДД СМЭВ

Характеристики |

Рабочее место пользователя |

|---|---|

ОС |

Linux: 64-bit Ubuntu 18.04 или новее, Debian 10 или новее |

Windows: Windows 10 или новее |

|

ЦПУ |

Определяется требованиями ОС и браузера |

Оперативная память |

Определяется требованиями ОС и браузера |

Дисковое пространство |

Определяется требованиями ОС и браузера |

Браузер |

Google Chrome (версия не ниже 84.0.4147.105) |

Yandex Browser (версия не ниже 20.7.0) |

2.3. Требования к среде для развертывания Агента ПОДД СМЭВ

2.3.1. Минимальные требования к серверам

Минимальные требования к характеристикам сервера для развертывания Агента ПОДД СМЭВ приведены в Таблица 2.2, Таблица 2.3 и Таблица 2.4.

Установку Агента ПОДД необходимо производить на разных серверах:

Einfahrt;

Notarius;

Prohibitor.

Характеристики |

Агент ПОДД СМЭВ (Einfahrt) |

|---|---|

ОС |

Astra Linux 1.7 SE, РЕД ОС 7.3 |

ЦПУ |

6-ядерный процессор |

Оперативная память |

8 Гб |

Дисковое пространство |

20 Гб |

Характеристики |

Сервис подписания и верификации сообщений (Notarius) |

|---|---|

ОС |

Astra Linux 1.7 SE, РЕД ОС 7.3 |

ЦПУ |

6-ядерный процессор |

Оперативная память |

8 Гб |

Дисковое пространство |

20 Гб |

Характеристики |

Сервис проверки полномочий (Prohibitor) |

|---|---|

ОС |

Astra Linux 1.7 SE, РЕД ОС 7.3 |

ЦПУ |

6-ядерный процессор |

Оперативная память |

8 Гб |

Дисковое пространство |

20 Гб |

2.3.2. Перечень стороннего ПО, необходимого для работы Агент ПОДД СМЭВ

Для обеспечения возможности работы Агента ПОДД СМЭВ, на серверах должно быть предустановлено следующее стороннее ПО:

сервер Einfahrt

JDK версии 17.0, рекомендуется Bellsoft Axiom Pro JDK версии 17.0.7

сервер Prohibitor

JDK версии 17.0, рекомендуется Bellsoft Axiom Pro JDK версии 17.0.7;

СУБД PostgreSQL версии не ниже 11. Рекомендуется использовать PostgresPro 15.

сервер Notarius

СКЗИ КриптоПро CSP версии 5.0 R2 (см. СКЗИ для работы Агента ПОДД СМЭВ4)

Внимание

В целях безопасности, на данных серверах должно отсутствовать любое стороннее ПО, не требующееся непосредственно для работы компонентов Агента ПОДД

2.3.3. СКЗИ для работы Агента ПОДД СМЭВ4

Канал связи между Агентом ПОДД и Ядром ПОДД должен быть защищен программно-аппаратным комплексом СКЗИ обеспечивающим класс защиты KC1 или KC2.

- Требования к установке СКЗИ:

для обеспечения защиты класса КС1 – Комплекс СКЗИ может быть установлен внутри контролируемой зоны, в которой находится Агент ПОДД.

для обеспечения защиты класса КС2 – Комплекс СКЗИ должен быть установлен в одном серверном помещении с Агентом ПОДД.

Не допускается использование в любой части канала связи между агентом ПОДД и ядром ПОДД отрытых сетей связи (не защищенных СКЗИ) с возможностью доступа извне (например, из сети интернет).

Для работы с электронными подписями Агенту СМЭВ необходимы следующие средства криптозащиты устанавливаемые на сервере notarius:

для обеспечения защиты класса KC1 – СКЗИ «КриптоПро CSP» Версия 5.0 R2 KC1 в исполнении 1-Base;

для обеспечения защиты класса KC2 – СКЗИ «КриптоПро CSP» Версия 5.0 R2 KC2 в исполнении 2-Base (далее - КриптоПро CSP 5.0 R2).

Агент СМЭВ является сервером для всех его клиентов и при этом является клиентом для Ядра СМЭВ. Криптографические функции в Агенте обеспечивается КриптоПро CSP 5.0 R2.

Помимо защиты канала сертифицированными средствами, для защиты канала, а именно аутентификации Агента в Ядре СМЭВ4, используются токены доступа JWT. При получении токена JWT могут использоваться:

Канал mTLS - может быть реализован любым сертифицированным программно-аппаратным средством - например, stunnel из состава КриптоПро CSP 5.0 R2.

без mTLS, через СКЗИ с помощью подписанного запроса в keycloack.

односторонний TLS, через СКЗИ с помощью подписанного запроса в keycloack.

Таким образом, для обеспечения работоспособности Агента СМЭВ необходимо приобретение серверной лицензии для КриптоПро CSP 5.0 R2;

Прайс-лист и типы лицензий доступны на официальном сайте поставщика: https://www.cryptopro.ru/

Количество необходимых лицензий требуется рассчитать, ознакомившись с рекомендациями на сайте КриптоПро.

2.4. Точки подключения к Агенту ПОДД СМЭВ

Таблица 2.5 содержит точки подключения к Агенту ПОДД СМЭВ и их назначение

Порт (значение по умолчанию) [1] |

Назначение |

|---|---|

8183 |

Обмены по Регламентированным SQL-запросам через JDBC-интерфейс |

8192 |

|

8171 (транспорт pulsar) 8172 (транспорт rsocket) |

Обмены по Регламентированным REST-запросам. Агенты Потребителя и Поставщика должны использовать единый транспорт. Потребитель, в зависимости от используемого Поставщиком транспорта, должен направлять запросы в соответствующий этому транспорту порт Агента. Примечания:

|

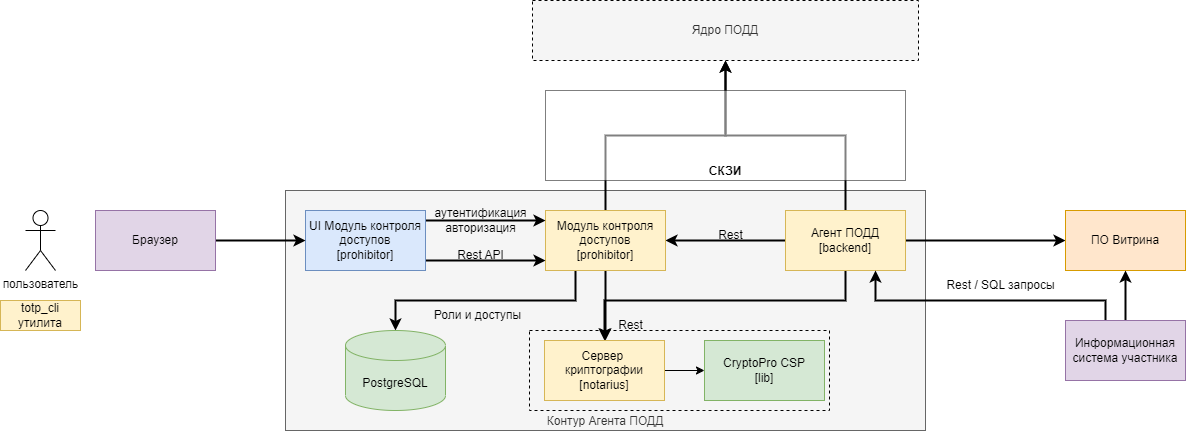

2.5. Сведения о модулях Агента ПОДД

Рисунок - 2.1 Сведения о модулях, входящих в состав ПО Агента ПОДД и их назначении.

2.5.1. Модуль Einfahrt

Центральный модуль ПО Агента ПОДД, выполняет управление процессами обмена данными в системе СМЭВ4 на стороне Участника взаимодействия – Потребителя или Поставщика данных.

Выполняет следующие функции:

взаимодействие с ИС УВ;

взаимодействие с Витринами данных;

взаимодействие с Ядром ПОДД;

аутентификация отправителя данных посредством проверки подписи фрагмента данных;

настройка ограничений полномочий Потребителей на выполнение Регламентированных SQL-запросов к Витрине данных, обслуживаемой данным экземпляром Агента ПОДД;

проверка полномочий Потребителя на стороне Поставщика при выполнении Регламентированного SQL-запроса.

2.5.2. Модуль Prohibitor

Предназначен для использования УВ Поставщиками данных.

На стороне Ядра ПОДД задаются (и контролируются при выполнении Регламентированных SQL-запросов) полномочия каждого Потребителя данных (для каждого Потребителя может быть разрешено или запрещено выполнение заданного Регламентированного SQL-запроса). Тем не менее, в состав ПО Агента ПОДД включен дополнительный инструмент для дополнительной настройки и контроля разрешений к выполнению Регламентированных SQL-запросов к Витрине данных, поступающих от Потребителей данных. Использование модуля Prohibitor при работе ПО Агента ПОДД опционально, дистрибутив ПО Агента ПОДД может быть поставлен в варианте без модуля Prohibitor. Модуль Prohibitor имеет клиент-серверную архитектуру.

Клиентская часть функционирует в веб-браузере. Администраторы взаимодействуют с модулем Prohibitor используя графический интерфейс пользователя, реализованный в виде веб-страниц.

Реализованы следующие роли пользователей:

Администратор пользователей – может создавать других пользователей с ролями Администратор пользователей и Администратор доступов.

Администратор доступов – может просматривать и настраивать разрешения Потребителей к выполнению Регламентированных SQL-запросов.

Выполняет функции:

аутентификация пользователей с использованием логина, пароля и одноразового кода;

взаимодействие с Ядром ПОДД для получения текущих разрешений Потребителей;

настройка разрешений Потребителей – администратор должен явно подтвердить или заблокировать каждое разрешение из списка разрешений, полученного из Ядра ПОДД;

взаимодействие с модулем Einfahrt – по запросу от модуля Einfahrt предоставляется информация о наличии разрешения конкретного Потребителя на выполнение конкретного регламентированного SQL-запроса.

2.5.3. Модуль totp_cli

Генерирует одноразовые коды, которые используются как второй фактор аутентификации при аутентификации пользователей модуля Prohibitor. Данный модуль использует секрет, генерируемый при регистрации пользователя, и текущее время для вычисления одноразового кода.

Модуль totp_cli не используется/не поставляется, если ПО Агента ПОДД работает/поставляется в варианте без модуля Prohibitor.

2.5.4. Модуль Notarius

Выполняет операции создания и проверки ЭП по запросам от модулей Einfahrt и Prohibitor.

ЭП используется при обмене данными с Ядром ПОДД для обеспечения аутентичности и целостности данных

2.6. Рекомендации по противодействию атакам

Контур, где устанавливается ПО Агента ПОДД, должен быть закрытым от доступа из сетей общего пользования посредством межсетевых экранов. Программно-аппаратные средства, применяемые в качестве межсетевых экранов, должны иметь сертификаты соответствия требованиям ФСБ и ФСТЭК.

В контуре, где устанавливается ПО Агента ПОДД, должна обеспечиваться антивирусная защита, включающая обнаружение компьютерных программ, либо иной компьютерной информации, предназначенных для несанкционированного уничтожения, блокирования, модификации, копирования компьютерной информации или нейтрализации средств защиты информации, а также реагирование на обнаружение этих программ и информации.

Должно быть предусмотрено применение средств антивирусной защиты на автоматизированных рабочих местах, серверах, периметральных средствах защиты информации и иных точках доступа в информационную систему, подверженных внедрению (заражению) вредоносными компьютерными программами (вирусами) через съемные машинные носители информации или сетевые подключения, в том числе к сетям общего пользования. На постоянной основе должно быть обеспечено обновление баз данных средств антивирусной защиты.

В контуре, где устанавливается ПО Агента ПОДД, должно обеспечиваться обнаружение (предотвращение) вторжений (компьютерных атак), направленных на преднамеренный несанкционированный доступ к информации, специальные воздействия на информацию (носители информации) в целях ее добывания, уничтожения, искажения и блокирования доступа к ней, с использованием систем обнаружения вторжений.

Должно быть обеспечено создание актуальных резервных копии и настроено логирование.

Должны быть предприняты усиленные меры защиты учётных записей и компьютеров: системных администраторов, специалистов по ИБ, руководителей и других лиц, имеющих доступ к критически важной информации.